개발새발

네트워크 관리사 2급 필기 정리 본문

1. OSI 7계층 (Open Systems Interconnection)

통신을 단계별로 나눈 국제 표준 모델.

각 계층은 역할, 데이터 단위, 장비, 프로토콜이 다름.

| 계층 | Name | 이름 | 데이터 단위 | 장비 | 주요 프로토콜 / 기능 |

| 7 | Application | 응용 | 메시지 | - | HTTP, FTP, DNS, SNMP, Telnet, SMTP 사용자가 직접 접하는 서비스 |

| 6 | Presentation | 표현 | 메시지 | - | SSL, TLS 데이터 암호화, 복호화, 압축, 구문변환 (ASCII ↔ Binary 등) |

| 5 | Session | 세션 | 메시지 | - | NetBIOS, PPTP 통신 연결 설정·유지·종료, 동기화 |

| 4 | Transport | 전송 | 세그먼트/데이터그램 | Gateway | TCP, UDP 데이터 전송 순서 보장, 오류 수정, 신뢰성 |

| 3 | Network | 네트워크 | 패킷 | Router | IP, ARP, ICMP, IPSec 경로 설정 및 주소 지정 |

| 2 | Data Link | 데이터링크 | 프레임 | Bridge, Switch | PPP, ARP, Ethernet 등 오류 제어, 흐름 제어 |

| 1 | Physical | 물리 | 비트 | Repeater, Hub | Ethernet, USB, 블루투스 전기/기계적 신호 전송 |

2. OSI 7계층 특징 요약

- 응용 계층: 사용자와 네트워크를 잇는 인터페이스와 서비스 제공

- 표현 계층: 암호화·복호화, 압축, 구문변환

- 세션 계층: 프로세스 간 연결 제어, 대화 설정, 동기화

- 전송 계층: 흐름 제어, 오류 수정, 신뢰성 보장

- 네트워크 계층: 목적지까지의 경로 지정, 패킷 전송

- 데이터링크 계층: 프레임 단위 데이터 전달, 오류 검출

- 물리 계층: 전송 매체로 0과 1의 전기적 신호 전송

3. OSI 7계층 ↔ TCP/IP 4계층 대응

| OSI 7계층 | TCP/IP 4계층 |

| 7. Application | Application |

| 6. Presentation | Application |

| 5. Session | Application |

| 4. Transport | Transport |

| 3. Network | Internet |

| 2. Data Link | Network Access |

| 1. Physical | Network Access |

TCP/IP는 실질적으로 OSI보다 단순화된 모델

- 응용, 표현, 세션 → 통합

- 데이터링크, 물리 → 통합

4. Protocol (프로토콜)

“원거리 기기 사이의 정확한 데이터 송수신 규약”

| 기능 | 설명 |

| 단편화 | 데이터를 일정 크기로 나눔 |

| 재합성 | 나눈 데이터를 수신 측에서 복원 |

| 캡슐화 | 헤더/트레일러 추가로 제어정보 삽입 |

| 흐름 제어 | 수신 측 처리속도를 초과하지 않게 조절 |

| 오류 제어 | 오류 검출 및 수정 |

| 순서 제어 | 데이터 순서대로 수신 보장 |

| 연결 제어 | 연결의 개설, 유지, 종료 관리 |

| 주소 지정 | 목적지 주소를 명확히 지정 |

| 동기화 | 송수신 상태를 일치시킴 |

| 다중화 | 한 회선을 여러 사용자가 공유 (Multiplexing) |

5. 프로토콜 기본 요소

| 구문 (Syntax) | 데이터 형식, 부호화, 신호 규칙 |

| 의미 (Semantic) | 오류 제어 등 제어 정보의 의미 |

| 순서 (Timing) | 통신 속도, 순서 제어 등 조정 |

6. UDP (User Datagram Protocol)

- 전송 계층의 비연결형 프로토콜

- IP와 연결된 포트를 기반으로 통신

- 빠르지만 신뢰성 낮음, 순서 보장 X, 오류 검사 거의 안함

- 실시간 서비스에 적합 (대용량 스트리밍, 채팅, 메신저 등)

헤더 주요 필드

| Source/Destination Port | 출발지 / 목적지 포트 번호 |

| Sequence Number | 전송 데이터의 순서 |

| Acknowledgment Number | 다음 예상 시퀀스 번호 |

| Flags | URG, ACK, SYN, FIN, RST, PSH |

| Window | 한 번에 전송 가능한 데이터양 |

| Checksum | 오류 검출 |

7. TCP (Transmission Control Protocol)

- 연결형 전송 계층 프로토콜

- 데이터 단위: 세그먼트

- 수신자 확인 후 재전송 가능 (신뢰성 높음)

- Sliding Window: 효율적 전송을 위해 한 번에 여러 데이터 전송 가능

- 일대일 연결(Point-to-Point) 만 가능

- 느리지만 안정적

8.TCP 연결 과정 – 3 Way Handshake

TCP 연결을 맺기 위한 3단계 절차. 서로 통신 준비가 되었는지 확인하는 것

| 단계 | 클라이언트 상태 | 송신 패킷 | 서버 상태 | 설명 |

| ① | Closed → SYN_SENT | SYN 전송 | LISTEN → SYN_RECEIVED | 클라이언트가 연결 요청 (SYN) 보냄 |

| ② | SYN_SENT → ESTABLISHED(대기) | <- SYN + ACK 수신 | SYN_RECEIVED | 서버가 요청 수락 후 SYN + ACK 응답 |

| ③ | ESTABLISHED | ACK 전송 | ESTABLISHED | 클라이언트가 최종 ACK 응답 → 연결 완료 |

양쪽 모두 ESTABLISHED 상태가 되어 TCP 통신 라인(세션) 이 구축됨

서버는 항상 LISTEN(대기) 상태에서 수동적(Passive) 연결을 기다림

TCP vs UDP

| 구분 | TCP | UDP |

| 연결 방식 | 연결형 | 비연결형 |

| 전송 순서 | 순서 보장 | 순서 변경 가능 |

| 수신 확인 | 있음 | 없음 |

| 통신 방식 | 1:1 (Point-to-Point) | N:N (Broadcast/Multicast 가능) |

| 신뢰성 | 높음 | 낮음 |

| 속도 | 느림 | 빠름 |

| 대표 프로토콜 | FTP, HTTP, SMTP, HTTPS | DNS, DHCP, SNMP |

주요 포트 번호

| 서비스명 | 포트 번호 | 프로토콜 종류 | 설명 |

| FTP (File Transfer Protocol) | 20 (데이터 전송) 21 (제어/명령) |

TCP | 파일 전송용 프로토콜. 21번은 연결 제어용, 20번은 실제 데이터 전송용. |

| SSH (Secure Shell) | 22 | TCP | 원격 접속 시 암호화된 보안 통신 제공. Telnet의 보안 강화 버전. |

| Telnet | 23 | TCP | 원격 로그인 서비스. 암호화되지 않아 보안 취약. |

| SMTP (Simple Mail Transfer Protocol) | 25 | TCP | 메일 송신에 사용되는 프로토콜 (메일 전송 서버 간 통신). |

| DNS (Domain Name System) | 53 | TCP / UDP | 도메인 이름 ↔ IP 주소 변환. 일반 조회는 UDP, 영역 전송(zone transfer)은 TCP 사용. |

| DHCP (Dynamic Host Configuration Protocol) | 67 (서버) 68 (클라이언트) |

UDP | IP 주소를 자동으로 할당 및 관리. 서버는 67, 클라이언트는 68 포트 사용. |

| TFTP (Trivial File Transfer Protocol) | 69 | UDP | 간단한 파일 전송 프로토콜. 인증·보안 없음 (주로 네트워크 장비 초기 부팅용). |

| HTTP (HyperText Transfer Protocol) | 80 | TCP | 웹 페이지 전송용 기본 프로토콜. 암호화되지 않은 통신. |

| POP3 (Post Office Protocol v3) | 110 | TCP | 이메일 수신용 프로토콜. 메일을 서버에서 내려받아 로컬에 저장. |

| HTTPS (HTTP Secure) | 443 | TCP | HTTP + SSL/TLS 암호화 적용. 보안 웹 통신에 사용. |

- TCP: 신뢰성 있는 연결 기반 (FTP, HTTP, SSH 등)

- UDP: 빠른 전송, 비연결성 (DNS, DHCP, TFTP 등)

- 암기 팁:

🔹 웹 = 80, 443

🔹 메일 = 25(SMTP), 110(POP3)

🔹 원격 = 22(SSH), 23(Telnet)

🔹 파일전송 = 20/21(FTP), 69(TFTP)

IP (Internet Protocol)

- 인터넷상에서 통신하기 위한 고유 주소

- L2 (LAN): 내부 IP

- L3 (WAN): 외부 IP

IPv4

- 32비트, 8비트씩 4부분으로 구성 → 예: 192.168.20.55

- 구성: 네트워크 주소 + 호스트 주소

- 신뢰성 X (전달만 담당)

IPv4 클래스 구분

| Class | 범위 | 서브넷 마스크 | 설명 |

| A | 0~127 | 255.0.0.0 | 대형 네트워크 |

| B | 128~191 | 255.255.0.0 | 중대형 네트워크 |

| C | 192~223 | 255.255.255.0 | 소형 네트워크 |

| D | 224~239 | - | 멀티캐스트용 |

| E | 240~255 | - | 실험용 |

사설 IP (Private IP)

- A: 10.0.0.0 ~ 10.255.255.255

- B: 172.16.0.0 ~ 172.31.255.255

- C: 192.168.0.0 ~ 192.168.255.255

(→ 일반 가정용 네트워크는 대부분 C 클래스 사용)

IPv6

- 128비트, 16비트씩 8부분, 16진수로 표현

예: FE80:0000:CDAE:ACFE:54D5:AE2D:4347:G424 - IPv4 한계를 보완 (주소 고갈 문제 해결)

- 특징

- 라우터 부담 감소, 네트워크 부하 분산

- 자동 주소 설정, 보안 강화(IPSec 기본 내장)

- 확장 헤더로 안정된 옵션 제공

IPv6 전송 방식

- 유니캐스트(Unicast): 1대1 전송

- 애니캐스트(Anycast): 여러 중 한 노드에 전송

- 멀티캐스트(Multicast): 여러 노드에 전송

IPv4 vs IPv6 비교

| 구분 | IPv4 | IPv6 |

| 주소 길이 | 32비트 | 128비트 |

| 표기법 | 8비트×4, 10진수 | 16비트×8, 16진수 |

| 보안 | IPSec 별도 설치 | IPSec 기본 지원 |

| 주소 개수 | 약 43억 개 | 사실상 무한 |

| 전송 방식 | 유니, 멀티, 브로드캐스트 | 유니, 멀티, 애니캐스트 |

MTU (Maximum Transmission Unit)

- 데이터를 전송할 수 있는 최대 패킷 크기

- 일반적으로 이더넷 MTU는 1500바이트

- MTU보다 큰 데이터는 조각화(Fragmentation) 되어 나뉘어 전송됨

→ 전송 효율이 떨어지고 재조립 필요 - 패킷에는 헤더가 추가됨

예: IP 헤더(20B), Ethernet 헤더(14B), ICMP(8B) 등

핵심 포인트

- 네트워크 효율을 위해 MTU 크기를 적절히 조정해야 함

- Fragmentation 발생 시 성능 저하 가능

NAT (Network Address Translation)

- 네트워크 주소 변환 기술

- 사설 IP ↔ 공인 IP 변환을 담당

내부망은 사설 IP를 사용하고,

외부 인터넷과 통신 시 라우터의 NAT가 공인 IP로 자동 변환

동작 방식

- TCP/UDP 포트번호 + IP 주소를 조합해 변환 테이블 생성

- 하나의 공인 IP로 여러 내부 장치가 외부와 통신 가능 (예: 가정용 공유기)

효과

- IP 주소 절약

- 내부 네트워크 보호 (보안성 향상)

ARP (Address Resolution Protocol)

- IP 주소 → MAC 주소를 알아내는 프로토콜 (2계층)

- 동일 네트워크 내 통신 시,

IP 주소를 브로드캐스트로 요청해 상대의 MAC 주소를 얻음 - 반대로 MAC → IP를 찾는 것은 RARP (Reverse ARP)

예시:

컴퓨터 A가 192.168.0.2에게 데이터 전송 시

→ “ARP 요청: 192.168.0.2의 MAC 주소 알려줘”

→ 상대가 “ARP 응답: 내 MAC은 XX:XX:XX:XX:XX:XX” 로 응답

ICMP (Internet Control Message Protocol)

- 네트워크 통신 중 오류 메시지를 알려주는 제어용 프로토콜

- Ping, Traceroute 명령에 사용됨 (Echo Request/Reply)

| Type | 이름 | Type | 이름 |

| 0 | Echo Reply | 12 | Parameter Problem |

| 3 | Destination Unreachable | 13 | Time Stamp Request |

| 4 | Source Quench | 14 | Time Stamp Reply |

| 5 | Redirection | 15 | Information Request |

| 8 | Echo Request | 17 | Address Mask Request |

| 11 | Time To Live Exceeded | 18 | Address Mask Reply |

주요 예시

- ping → Type 8 (Echo Request) + Type 0 (Echo Reply)

- tracert → Type 11 (TTL Exceeded)

IGMP (Internet Group Management Protocol)

- IPv4에서 멀티캐스트 그룹 제어용 프로토콜

- 여러 장치가 하나의 IP 주소(멀티캐스트 주소)를 공유해 동일한 데이터 수신

- TTL(Time To Live) 기능 포함

- 비대칭 프로토콜, 멀티캐스팅 관리에 사용

예: IPTV, 영상 스트리밍 등에서 동일 데이터 여러 수신자에게 송신

SMTP (Simple Mail Transfer Protocol)

- 이메일 송신 프로토콜

- 25번 포트 사용

- 텍스트 기반(ASCII) 메시지 전송

- 보안 시 SSL/TLS 암호화 사용

“메일 보내는 프로토콜” (Client → Mail Server)

IMAP (Internet Access Message Protocol)

- 이메일 수신 프로토콜 (143번 포트)

- 서버에 메일을 저장하며 여러 기기 간 동기화 가능

- 클라이언트에서 읽어도 메일이 서버에 남음 (Gmail 방식)

POP3 (Post Office Protocol v3)

- 이메일 수신용 프로토콜 (110번 포트)

- 서버에서 메일을 다운로드 후 삭제

- 오프라인 환경에 적합 (예: Outlook, Thunderbird)

SNMP (Simple Network Management Protocol)

- 망관리 프로토콜

- UDP 기반 (포트 161, 162)

- 네트워크 장비(라우터, 스위치 등)의 상태를 모니터링/관리

주요 명령어:

Get, GetNext, Set, Trap

→ 장비의 상태정보(MIB) 수집, 변경, 경보 전달

DNS (Domain Name System)

- 도메인 이름 ↔ IP 주소 변환

(예: www.google.com → 142.250.206.68) - UDP/TCP 53번 포트 사용

- 일반적으로 UDP

- 512바이트 이상 응답 시 TCP 사용

예시: nslookup www.naver.com → DNS 서버가 IP 주소 반환

TTL (Time To Live)

- 패킷이 살아 있는 시간 (라우터 홉 수)

- 각 라우터를 지날 때 TTL 값이 1씩 감소

- 0이 되면 ICMP Time Exceeded 메시지 전송 후 폐기됨

- Ping / Tracert 명령에 사용됨

DNS에서 TTL은 “DNS 캐시에서 해당 데이터가 유효한 남은 시간”을 의미

| MTU | 전송 가능한 최대 패킷 크기 |

| NAT | 내부 사설 IP ↔ 외부 공인 IP 변환 |

| ARP | IP → MAC 주소 매핑 |

| ICMP | 오류 보고 및 네트워크 진단 (ping 등) |

| IGMP | 멀티캐스트 그룹 제어 |

| SMTP | 이메일 송신 |

| IMAP | 이메일 수신 및 동기화 |

| POP3 | 이메일 다운로드 후 삭제 |

| SNMP | 네트워크 장비 관리 |

| DNS | 도메인 ↔ IP 변환 |

| TTL | 패킷 수명 / DNS 캐시 만료 시간 |

네트워크 물리계층 및 전송 제어 정리

[Ethernet]

- OSI 2계층 (데이터링크 계층) 프로토콜

- 동일 네트워크 내의 장비 간 통신

- MAC Address (물리 주소) :

각 네트워크 장비의 고유 식별자 (48비트 = 6바이트)

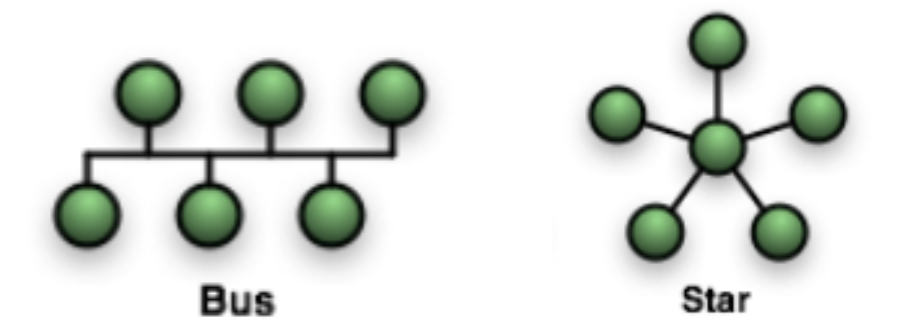

[통신망 Topology – 네트워크 구조 방식]

네트워크 노드(컴퓨터)들이 물리적으로 연결되는 형태

| 형태 | 특징 | 장점 | 단점 |

| Bus형 | 하나의 공용 회선에 모든 노드 연결 | 구조 단순, 설치 비용 저렴 | 노드 추가/삭제 용이하지만 오류 시 전체 영향 |

| Star형 (성형) | 중앙 노드(허브/스위치)에 모든 노드 연결 | 장애 발견 쉬움 | 중앙 노드 고장 시 전체 장애 |

| Ring형 (링형) | 각 노드가 고리 형태로 연결, 양방향 가능 | 데이터 손실 적음, 효율적 | 하나의 노드 오류 시 전체 장애 |

| Tree형 (트리형) | 계층적 연결, 상하위 구조 | 확장 쉬움, 관리 용이 | 상위 회선 문제 시 하위 전체 장애 |

| Mesh형 (망형) | 모든 노드가 서로 연결 | 장애 내성 높음 | 구축비용 높고 설치 복잡 |

[교환망 방식]

데이터를 교환하는 방식

| 회선 교환망 | 두 지점 간 전용 회선 연결 (전화망 방식) |

| 메시지 교환망 | 전체 메시지를 저장 후 전달 (Store & Forward) |

| 패킷 교환망 | 데이터를 패킷 단위로 나눠 전송 (인터넷 방식) |

[매체 접근 제어 방식]

CSMA/CD (Carrier Sense Multiple Access / Collision Detection)

- 유선 LAN (IEEE 802.3, 버스형, 트리형)

- 전송 전 채널 감시 → 비어 있으면 송신

- 충돌 발생 시 중지 후 일정 시간 재전송

-> 충돌이 감지되면 STOP 후 재시도

CSMA/CA (Carrier Sense Multiple Access / Collision Avoidance)

- 무선 LAN (IEEE 802.11)

- 충돌 감지 불가능 → 대신 전송 예약 후 대기

- 전송 전 채널 상태 확인 → 충돌 회피

-> “피하고 나중에 보낸다” 방식

토큰 패싱 (Token Passing)

- 링 형태 네트워크에서 토큰을 가진 노드만 송신 가능

- 충돌 없음, 하지만 복잡하고 설치비용 高

- IEEE 802.5: 토큰 링

- IEEE 802.4: 토큰 버스

[LAN (Local Area Network)]

- 근거리 통신망

- 고속, 오류 적음, 확장성 우수

- 별도의 경로 설정 없이 통신 가능

LAN 장비: 라우터, 브리지, 허브, 리피터, 스위치, 게이트웨이

[LAN 표준 – IEEE 802 시리즈]

| 표준 | 내용 |

| IEEE 802.3 | CSMA/CD (이더넷, 유선LAN) |

| IEEE 802.4 | 토큰 버스 |

| IEEE 802.5 | 토큰 링 |

| IEEE 802.6 | MAN (대도시망) |

| IEEE 802.10 | 보안 |

| IEEE 802.11 | 무선 LAN (CSMA/CA) → wifi a,b,g,n,ac,ax,be 등 |

| IEEE 802.15 | 블루투스 |

| IEEE 802.15.4 | 지그비 |

| IEEE 802.16 | WPAN (무선 개인망) |

[WPAN (Wireless Personal Area Network)]

- 개인용 단거리 무선통신

- 10m 이내

- Bluetooth, Zigbee 등 사용

- 저전력, 저속 → IoT 핵심 기술

[에러 종류와 원인]

| 감쇠 (Attenuation) | 신호 세기 약해짐 (거리 증가, 중복기 사용 필요) |

| 왜곡 (Distortion) | 주파수별 속도 차이로 신호 손실 |

| 잡음 (Noise) | 외부 요인으로 신호 왜곡 |

| 열잡음 | 열로 인한 진동 잡음 (백색 잡음 포함) |

| 충격잡음 | 순간 진폭 큰 잡음 (낙뢰, 충격 등) |

| 누화잡음 | 전자기 간섭으로 인한 간섭 |

| 상호변조잡음 | 여러 신호 주파수 차이로 발생 |

| 메아리 (Echo) | 반사 신호가 되돌아옴 |

| 위상지터 (Jitter) | 시간적 변동으로 위상 오차 발생 |

[전송 오류 제어 방식]

오류를 탐지 및 수정하기 위한 방식들

| 반복 전송 | 같은 데이터를 2회 이상 전송하여 비교 |

| 궤환 전송 | 수신 데이터 검증 후 이상 시 재전송 요청 |

| 전진 오류 수정 (FEC) | 부가코드 전송으로 수신 측에서 직접 복구 (ex. 해밍코드, CRC) |

| 후진 오류 수정 (BEC) | 오류 발생 시 재전송 요청 (ARQ 계열) |

[에러 검출 방식]

| 패리티 검사 | 비트합이 짝/홀인지 확인 (Even/Odd Parity) |

| 순환 중복 검사 (CRC) | 블록 단위로 나눠 다항식으로 검출, 고속 동기식 전송 |

| 해밍 코드 | 오류 검출 및 1비트 오류 수정 가능 |

[에러 수정 방식 (ARQ: Automatic Repeat reQuest)]

| 정지-대기 ARQ | 한 블록 전송 후 응답 기다림 (단순하지만 느림) |

| Go-Back-N ARQ | 여러 블록 전송 후 오류 발생 시 이후 블록 전부 재전송 |

| Selective ARQ | 오류난 블록만 재전송 (효율적) |

| Adaptive ARQ | 네트워크 상태에 따라 블록 길이 조정 (효율 ↑) |

| 범주 | 키워드 요약 |

| 통신 구조 | Bus, Star, Ring, Tree, Mesh |

| 매체 접근 | CSMA/CD (유선), CSMA/CA (무선), Token Passing |

| LAN 표준 | IEEE 802 시리즈 (특히 802.3, 802.11 중요) |

| 오류 제어 | FEC, BEC, ARQ |

| 에러 검출 | Parity, CRC, Hamming |

| 잡음 원인 | 감쇠, 왜곡, 충격, 열잡음 등 |

상위 계층 핵심 정리 (RAID ~ HTTP)

[RAID: Redundant Array of Independent Disks]

데이터 신뢰성과 속도를 높이기 위해 여러 개의 디스크를 묶는 기술

→ 중복 저장(백업) 또는 분산 저장(속도 향상) 목적

| RAID | 최소 디스크 | 방식 | 특징 |

| RAID 0 | 2개 | 스트라이핑 | 분산저장, 속도↑, 복구 불가 |

| RAID 1 | 2개 | 미러링 | 백업용, 복구 가능, 용량 절반 사용 |

| RAID 2 | - | ECC 복구 | 오류검출 가능 (비효율적) |

| RAID 3 | 3개 | 패리티 전용 디스크 | 오류 복구 가능, 패리티 병목 |

| RAID 4 | 3개 | 블록 단위 스트라이핑 + 패리티 | 성능 향상, 패리티 디스크 고정 |

| RAID 5 | 3개 | 회전 패리티 | 속도+복구 균형, 패리티 분산 |

| RAID 6 | 4개 | 이중 패리티 | 2개 디스크 고장에도 복구 가능 |

| RAID 1+0 | 4개 | 미러링 후 스트라이핑 | 속도↑ 안정성↑ |

| RAID 0+1 | 4개 | 스트라이핑 후 미러링 | 속도↑, 장애 시 복구 느림 |

| RAID 5+0 | 6개 | 분산 스트라이핑 + 패리티 세트 중첩 | 성능↑↑, 대형 서버용 |

[라우팅 Routing]

라우터가 패킷의 최적 경로를 결정해 전달하는 기능

→ 라우팅 테이블에 경로 정보 저장

정적 라우팅 vs 동적 라우팅

| 구분 | 정적 라우팅 | 동적 라우팅 |

| 설정 | 관리자 수동 설정 | 자동 계산 |

| 변화 대응 | 장애 발생 시 수동 수정 | 자동 갱신 |

| 규모 | 소규모 네트워크 | 대규모 네트워크 |

| 장점 | 안정적, 단순 | 유연성, 효율적 |

| 단점 | 변경 시 번거로움 | 자원 소모 많음 |

[라우팅 프로토콜]

| 구분 | 프로토콜 | 특징 |

| 거리 벡터 알고리즘 | RIP | 홉 수 기준 최단 경로 (15홉 제한), 30초마다 전체 갱신 |

| BGP | 자율 시스템(AS) 간 경로 교환, 인터넷 백본 사용 | |

| 링크 상태 알고리즘 | OSPF | 각 링크의 상태로 최단 경로 계산, Dijkstra 알고리즘 |

| 하이브리드형 | EIGRP | 거리+상태 모두 고려 (Cisco 전용) |

추가 용어

- Metric: 경로 우선순위 계산 기준 (비용, 대역폭 등)

- Next-Hop: 다음 라우터 주소

- Longest Match Rule: IP 경로 중 가장 긴 일치 경로 선택

[DNS: Domain Name System]

도메인 ↔ IP 주소 매핑 (53번 포트, UDP/TCP 둘 다 사용)

주요 레코드

| A | IPv4 주소 매핑 |

| AAAA | IPv6 주소 매핑 |

| CNAME | 별칭 설정 (다른 도메인으로 리다이렉션) |

| MX | 메일 서버 정보 |

| TXT | 텍스트 정보 (SPF, DKIM 등) |

| PTR | IP → 도메인 (역방향 조회) |

| NS | 도메인 네임 서버 정보 |

| SOA | 영역의 시작점, 기본 설정 포함 |

| SRV | TCP/IP 서비스 위치 정보 |

| HINFO | CPU 및 OS 정보 |

[DNS SoA 레코드 세부 정보]

| 필드 | 설명 |

| MNAME | 주 네임 서버 이름 |

| RNAME | 관리자 이메일 |

| SERIAL | 수정 시 증가되는 일련번호 |

| REFRESH | 보조 DNS 갱신 주기 |

| RETRY | 실패 시 재시도 간격 |

| EXPIRE | 만료 시간 |

| TTL | 캐시 유지시간 (짧을수록 부하 ↑) |

[DNS 명령어]

| 명령 | 기능 |

| ipconfig /all | 네트워크 전체 정보 |

| ipconfig /displaydns | DNS 캐시 조회 |

| ipconfig /flushdns | DNS 캐시 초기화 |

| ipconfig /release | IP 해제 |

| ipconfig /renew | IP 재할당 |

[DNS 라운드 로빈 방식]

여러 서버가 같은 IP를 공유할 때

DNS가 요청 순서대로 다른 IP를 번갈아 반환 →

→ 부하분산(Load Balancing) 효과

[IDS / IPS]

| 구분 | IDS (침입 탐지 시스템) | IPS (침입 방지 시스템) |

| 기능 | 침입 “탐지” | 침입 “차단” |

| 동작 | 로그 기반, 패턴 분석 | 실시간 차단, 정책 기반 |

| 특징 | 탐지만 수행 | 비정상 트래픽 실시간 차단 |

| 한계 | 새로운 공격 탐지 어려움 | 오탐 가능성 있음 |

[HTTP 상태 코드]

| 코드 | 분류 | 설명 |

| 100 | 요청 | 처리 중 |

| 200 | 성공 | 요청 정상 처리 |

| 300 | 리디렉션 | 추가 작업 필요 |

| 400 | 클라이언트 오류 | 잘못된 요청 |

| 500 | 서버 오류 | 서버 내부 문제 |

[Tunneling Protocol (터널링 프로토콜)]

- PPTP: PPP 확장, 보안 낮음

- L2TP: L2F+PPTP 통합, IPSec으로 암호화

- SSTP: SSL 기반, IPv6 지원

[패킷 교환 방식]

- 가상 회선 방식: 송수신 간 논리 연결 후 전송 (순서 보장)

→ X.25, Frame Relay, ATM 등 - 데이터그램 방식: 각 패킷이 독립적으로 이동 (순서 보장 X)

→ IP 기반 전송 방식

| 범주 | 키워드 요약 |

| RAID | 0 스트라이핑 / 1 미러링 / 5 회전 패리티 / 6 이중 패리티 |

| 라우팅 | RIP(거리), OSPF(링크), BGP(AS간) |

| DNS | A, AAAA, MX, CNAME, PTR, SOA 중요 |

| IDS/IPS | 탐지 vs 방지 |

| HTTP | 200 성공 / 404 요청오류 / 500 서버오류 |

| 터널링 | PPTP–L2TP–SSTP 순으로 보안 강화 |

| 패킷 전송 | 가상회선(순서 보장) vs 데이터그램(독립 전송) |

윈도우 사용자 그룹

| Administrator | 관리자와 동일한 자격을 가짐. 사용자 계정 수정, 삭제, 응용프로그램 설치, 디스크 포맷 가능 |

| Power Users | 디렉터리나 네트워크 공유 가능, 공용 프로그램 그룹 생성 가능. 로컬 컴퓨터 관리 작업 수행 가능. 계정 생성·삭제 가능 (단, 관리자에게 계정관리 권한 위임 시) |

| Backup Operator | 시스템 백업을 위해 모든 시스템 파일 및 디렉터리에 접근 가능. 백업, 복원, 로그온, 시스템 종료, 재부팅 가능 |

| Performance Log User | 성능 카운터, 로그 등을 관리하는 권한 |

| Users | 일반 사용자 그룹. 프로그램 실행 및 네트워크 프린터 사용 가능하나, 서비스 시작/종료, 응용프로그램 설치 권한 없음 |

| Guest | 가장 제한된 권한. 시스템 설정 변경 불가. 임시 접근용 |

| Everyone | 시스템 접근 가능한 모든 사용자 포함 |

기본 로컬 사용자 계정

- administrator : 기본 관리자 계정

- guest : 방문자용 계정 (기본 비활성화 상태)

- default account : 시스템에서 생성되는 기본 계정(설정용)

MBR / GRUB / 기타 시스템 관련 용어

| MBR (Master Boot Record) | 하드디스크의 **0번 섹터(첫 번째 데이터 공간)**에 저장된 파티션 정보 및 부팅 정보 |

| GRUB (GNU GRand Unified Bootloader) | GNU 부트로더. 컴퓨터 부팅 시 가장 먼저 실행되어 OS 선택·로드 |

| RAS (Remote Access Service) | 고속 원격 접속 기능 |

| NETBEUI | LAN에서 컴퓨터 간 통신을 돕는 NETBIOS 확장판 |

Windows 이벤트 뷰어

- 표준 이벤트 수준 : 정보, 경고, 오류

- 항목 분류 :

- 응용 프로그램(실행)

- 보안(로그온 등)

- Setup(누가 설치했는지)

- 시스템(OS 관련)

- Forwarded, Custom 등

PowerShell

- 리눅스 명령어 해석기 역할 수행

- 손쉬운 자동화 지원 (스크립트 기반 자동 작업 가능)

- 기존 DOS 명령어 사용 가능

- 스크립트는 콘솔에서 대화형으로 사용

- 스크립트는 텍스트로 구성됨

- 대소문자 구분 없음

주요 윈도우 명령어

| 명령어 | 설명 |

| wbadmin.msc | 백업 |

| diskmgmt.msc | 디스크 관리 |

| hdwwiz.cpl | 하드웨어 추가 마법사 |

| fsmgmt.msc | 파일 시스템 공유 폴더 GUI |

| net user | 네트워크 접속 사용자 |

| net share | 공유 상태 확인 |

| net session | 세션 상태 확인 |

| diskpart | 디스크 파티션 관리 |

| nslookup | 도메인 입력 시 IP 주소 확인 |

내장 파일 시스템

Windows

- NTFS, FAT16, FAT32

Linux

- EXT2, EXT3, raiserFS

FAT (File Allocation Table)

- 단순 구조, 높은 신뢰성, 적은 메모리 사용

- 저용량 볼륨에서 사용

- 속도는 빠르지만 보안 기능이 약함

NTFS (New Technology File System)

- 대용량 디스크 지원

- 긴 파일 이름, 암호화 가능 → 승인된 사용자만 접근

- RAID 구축, 다중 시스템 데이터 보호, 자동 복구, dir 자동 압축/저장 기능, 실시간 복구 지원

- 장애 시 FAT보다 복구 어려움

- FAT32는 디스크 오류 자동 복구 불가

- FAT → NTFS 변환 가능 (역변환 불가)

리눅스 주요 명령어 정리

| 명령어 | 설명 | 명령어 | 설명 |

| ls | 디렉터리 내 목록 출력 | cd | 디렉터리 변경 |

| pwd | 현재 디렉터리 표시 | touch | 새 파일 생성 |

| cp | 파일/디렉터리 복사 | mv | 파일/디렉터리 이동 |

| rm | 파일/디렉터리 삭제 | mkdir | 디렉터리 생성 |

| rmdir | 빈 디렉터리 삭제 | echo | 텍스트 출력 |

| cat | 파일 내용 출력 | grep | 파일 내 문자열 검색 |

| find | 파일/디렉터리 검색 | du | 디스크 사용량 확인 |

| chmod | 파일 권한 변경 | chown | 소유자/그룹 변경 (root만 가능) |

| df | 파일시스템 디스크 사용량 확인 | top | 프로세스 실시간 출력 |

| ps | 현재 실행 중 프로세스 출력 | kill | 프로세스 종료 |

| tar | 파일 압축/해제 | ssh | 원격 접속(SSH 프로토콜) |

| crontab | 예약 작업 관리 | chgrp | 파일 그룹 변경 |

| history | 명령어 히스토리 출력 | free | 메모리 상태 확인 |

| alias | 별칭 생성 | unalias | 별칭 해제 |

| mount | 파일시스템 마운트 | unmount | 마운트 해제 |

| fsck | 파일시스템 무결성 검사 | netstat | 네트워크 연결/포트 확인 |

| iptables | 방화벽 규칙 설정 | passwd | 비밀번호 변경 |

| useradd | 사용자 추가 | usermod | 사용자 수정 |

| nslookup | DNS 문제 진단 | man | 매뉴얼 확인 |

| traceroute | 패킷 경로 추적 (목적지까지의 경로 확인) | ping | 네트워크 연결 테스트 |

| ifconfig | 네트워크 인터페이스 설정 | chage | 패스워드 만료·기간 설정 |

| nbtstat | IP 충돌 확인 | pathping | 패킷 경로 추적(지연 측정 포함) |

| nice | 프로세스 우선순위 조정 | pstree | 프로세스 트리 구조 표시 |

| renice | 실행 중인 프로세스 우선순위 변경 |

추가 보충 (시험 자주 출제 포인트)

- GRUB vs MBR

→ MBR은 부팅 정보 저장, GRUB은 부팅 로더 실행 프로그램 - NTFS 장점

→ 보안, 안정성, 대용량 지원 (시험에 자주 출제) - chmod 숫자 권한

→ r=4, w=2, x=1 → 합산해서 설정 (예: chmod 755 filename) - ls -l : 파일 권한·소유자·크기·날짜 표시

- netstat -an : 현재 연결된 포트 및 IP 확인

- nslookup / ping / traceroute → 네트워크 진단 3대 명령어

[chage 명령 옵션]

| 옵션 | 설명 |

| -d | 최근 패스워드 변경 날짜 확인 |

| -E | 계정 만료일 설정 |

| -m | 패스워드 최소 사용 일수 |

| -M | 패스워드 변경 없이 사용할 수 있는 최대 일수 설정 |

| -I | 비활성화까지 남은 일수 설정 (만료 후 패스워드 미변경 시 계정 비활성화) |

| -W | 패스워드 만료 며칠 전부터 사용자에게 경고 메시지 발송 설정 |

요약: 계정·비밀번호 만료 관리 명령어 (root 권한 필요)

[shutdown 명령 옵션]

| 옵션 | 설명 |

| -c | 명령 취소 |

| -k | 경고 메시지만 출력 (실제 종료 X) |

| -r | 종료 후 재부팅 |

| -h | 시스템 종료 (halt) |

| -f | 재부팅 시 파일시스템 검사(fsck) 생략 후 부팅 |

예시:

shutdown -r now → 즉시 재부팅

shutdown -h +10 → 10분 후 시스템 종료

[crontab 명령 옵션]

| 옵션 | 설명 |

| -u | 특정 사용자 지정 시 사용 (root용) |

| -e | 내용 작성·수정 |

| -r | crontab 파일 전체 삭제 |

| -l | 등록된 작업 목록 출력 |

예시:

crontab -e → 예약 작업 작성

crontab -l → 현재 설정된 예약 작업 확인

[netstat 명령 옵션]

| 옵션 | 설명 |

| -a | 모든 연결 출력 |

| -n | 포트 번호와 IP 숫자 형식으로 출력 |

| -t | TCP 연결만 표시 |

| -u | UDP 연결만 표시 |

| -r | 라우팅 테이블 표시 |

| -p | 프로토콜, PID, 사용 중인 프로그램 출력 |

| -y | 모든 TCP 연결에 대한 템플릿 표시 |

핵심 포인트:

netstat -anp → 현재 모든 네트워크 연결 및 포트, 프로세스 확인

[find 명령 옵션]

| 옵션 | 설명 |

| -name | 지정된 이름의 파일/디렉터리 검색 |

| -type | 파일 유형에 따라 검색 (f=파일, d=디렉터리 등) |

| -perm | 권한 기준 검색 |

| -exec | 검색된 파일에 추가 명령 수행 (예: 삭제) |

| -user | 특정 사용자 소유의 파일 검색 |

예시:

find / -name "passwd" → passwd 파일 찾기

find . -type f -perm 644 → 권한 644인 파일 검색

[vi 주요 명령]

| 명령 | 설명 |

| dd | 한 행 삭제 |

| x | 한 문자 삭제 |

| dw | 한 단어 삭제 |

| D | 커서 오른쪽 행 삭제 |

기타 유용 명령:

u → 실행 취소

:wq → 저장 후 종료

:q! → 저장하지 않고 강제 종료

[리눅스 권한 및 설정]

| 항목 | 설명 |

| rw- | 소유자 권한 (읽기/쓰기 가능) |

| r-- | 그룹 권한 (읽기만 가능) |

| r-- | 기타 사용자 권한 (읽기만 가능) |

| 1 | 링크 수 |

| user01 | 파일 소유자 |

| user01 | 소유 그룹 |

| 1042 | 파일 크기 |

| Oct 24 02:46 | 최종 변경 일시 |

| file1 | 파일 이름 |

권한 숫자 계산법

- r=4, w=2, x=1

- rw- → 6, r-- → 4

- 예: chmod 644 file1 → 소유자(읽기+쓰기), 그룹·기타(읽기만)

명령 예시

- chmod 666 file1 → 모두 읽기·쓰기

- chmod a+w file1 → 모든 사용자에 쓰기 추가

- chmod ugo-wx file1 → 실행권한 제거

- chmod g=w file1 → 그룹에 쓰기만 부여

[리눅스 디렉터리 구조]

| 디렉터리 | 설명 |

| /bin | 주요 명령 바이너리 |

| /boot | 부트로더 관련 파일 |

| /dev | 디바이스 파일 |

| /etc | 시스템 설정 파일 (보안, 환경설정, 사용자 정보, fstab 등) |

| /home | 사용자 홈 디렉터리 |

| /lib | 공유 라이브러리 및 커널 모듈 |

| /media | 외부 저장장치 마운트 지점 |

| /mnt | 임시 마운트 지점 |

| /proc | 시스템 정보 및 프로세스 정보 (가상 디렉터리) |

| /root | 루트 사용자의 홈 디렉터리 |

| /sbin | 시스템 관리 명령 바이너리 |

| /sys | 시스템 정보 가상 디렉터리 |

| /tmp | 임시 파일 저장소 |

| /usr | 보조 계층 (응용프로그램 등) |

| /var | 가변 데이터 (로그 등) |

| /srv | 시스템 서비스용 데이터 |

| /opt | 추가 애플리케이션 패키지 |

[log 관련 /var/log]

| 로그 | 파일 설명 |

| cron | 예약 작업 관련 로그 |

| lastlog | 각 계정의 마지막 로그인 기록 |

| dmesg | 부팅 시 시스템 메시지 |

| btmp | 로그인 실패 로그 |

| nohup | 터미널 종료 후에도 백그라운드 실행된 로그 |

[init 런레벨 (부팅 단계)]

| 단계 | 설명 |

| init 0 | halt (시스템 종료) |

| init 1 | 단일 사용자 모드 (유지보수용) |

| init 2 | 멀티유저 모드 (NFS 미사용) |

| init 3 | Full 멀티유저 모드 (CLI 환경) |

| init 4 | 사용되지 않음 (예약됨) |

| init 5 | GUI 기반 멀티유저 모드 (그래픽 로그인) |

| init 6 | 재부팅(Reboot) |

핵심 포인트:

일반적으로 init 3은 서버, init 5는 데스크톱 환경에서 사용됨.

[Linux Apache]

- 설정 파일: http.conf

- KeepAliveTimeout 80 → 사용자가 80초 동안 요청이 없으면 세션 종료

- Listen → 서버가 대기하는 포트 번호 지정

보충:

Apache 기본 포트는 80번, SSL(TLS) 사용 시 443번.

설정 파일 위치: /etc/httpd/conf/httpd.conf (CentOS 기준)

[BitLocker 비트로커]

- 하드디스크 암호화 기능

- 메인보드와 BIOS에서 TPM(Trusted Platform Module) 지원 필요

TPM은 암호화 키를 안전하게 저장하는 보안 칩으로, 하드웨어 기반 보안을 제공.

[Active Directory]

- MS 환경에서 사용자·자원·DB·이메일 등 중앙관리 도구

- 업무 수행에 도움을 주는 DB + 서비스 집합 + 시스템 개체 관리 체계

(사용자, DB, 리소스, 문서, 이메일 주소 등) - 주요 명령어:

- dsadd : Directory Service Add (추가)

- dsmod : DS Modify (수정)

- dsrm : DS Remove (삭제)

- 도메인 로컬 그룹: 다른 도메인의 사용자가 계정에 포함될 수 있으나,

자원 접근은 자신이 속한 도메인으로 제한됨.

AD는 LDAP 기반으로, 인증/권한 관리/조직도 관리의 중심 시스템.

[Docker 도커]

- 하이퍼바이저나 게스트 OS 없이 동작하는 경량화 가상화 방식

- 서버 운영에 필요한 프로그램과 라이브러리를 이미지 형태로 패키징

- 실행되는 단위를 컨테이너(Container) 라고 함

- 가상화 레이어 없음 → 빠른 실행, 높은 이식성

도커 이미지는 계층적 구조로, 호스트 커널을 공유하여 성능이 우수.

명령 예: docker run, docker ps, docker images.

[tcpdump 명령어]

지정된 조건의 네트워크 패킷 해더를 출력하는 명령어

| 옵션 | 설명 |

| -c | 캡처할 패킷의 개수 지정 |

| -w | 결과를 파일 형태로 저장 |

| -n | IP 주소를 숫자 그대로 표시 (DNS 이름 변환 비활성화) |

| -f | 외부 주소를 숫자 대신 이름으로 출력 |

| port | 특정 포트 번호 지정 |

tcpdump -i eth0 port 80 -c 10

→ eth0 인터페이스에서 80번 포트 패킷 10개를 캡처

[QoS (Quality of Service)]

- 네트워크 트래픽의 우선순위를 설정하는 기술

- 네트워크 관리자가 특정 트래픽을 다른 트래픽보다 우선 처리 가능

- 트래픽 유형별로 대역폭 관리 정책 적용 가능

QoS는 VoIP, 영상회의 등 실시간 트래픽 품질 확보에 필수.

기법: 우선순위 큐잉, 대역폭 예약, 트래픽 셰이핑 등.

[클라우드 컴퓨팅 시스템]

| SaaS | 일반 소프트웨어 애플리케이션 제공 (ex: Gmail, Slack) |

| IaaS | 가상화된 하드웨어 리소스 제공 (ex: AWS EC2, Azure VM) |

| PaaS | 개발 플랫폼 제공 (ex: Google App Engine) |

| BPaaS | 백업·재해복구 솔루션 등 비즈니스 서비스 제공 |

[센서 네트워크]

- Sink 노드 : 센서 노드로부터 데이터를 수집하는 중앙 노드

센서 네트워크는 IoT, 환경 감시, 스마트 팩토리 등에서 사용됨.

[Windows IP 주소 저장 파일 경로]

C:\Windows\System32\drivers\etc\hosts

hosts 파일은 IP ↔ 도메인명 매핑 정보 저장.

DNS보다 우선 적용됨.

[SAN (Storage Area Network)]

- 파이버 채널 연결을 통해 빠른 대용량 데이터 전송

- LAN과 분리된 전용 네트워크로 백업·복구 효율적

- 블록 단위 전송으로 I/O 속도가 빠름

NAS(Network Attached Storage)는 파일 단위, SAN은 블록 단위로 전송.

[Load Balancing (부하분산)]

- 다수의 서버에 트래픽을 분산하여 처리 속도 향상

- L4 스위치 : TCP/UDP 포트 기반 부하분산 수행

L7 스위치는 HTTP 헤더, 쿠키 등 애플리케이션 계층 기반으로 부하분산.

[아파치 웹서버 에러 코드]

| 500 | 내부 서버 오류 |

| 501 | 클라이언트 요청이 서버에서 수행 불가한 경우 |

| 502 | 게이트웨이 오류 (서버 간 통신 문제) |

| 503 | 서비스 불가 (과부하 또는 유지보수 중) |

[TCP/IP 계층별 프로토콜]

| 계층 | 대표 프로토콜 |

| 응용 계층 | DHCP, DNS, FTP, HTTP, HTTPS, NNTP, POP, SMTP, SNMP, SSH, Telnet |

| 전송 계층 | TCP, UDP |

| 인터넷 계층 | IP, ARP, RARP, ICMP, IGMP, IPSec |

| 네트워크 접속 계층 | MAC, SDPF, PPP |

[채널 부호화 (Channel Coding)]

- Convolutional Code (회선형 부호):

각 블록의 부호가 이전 블록에도 의존하는 구조.

→ 오류 검출 및 복구 기능 강화.

디지털 통신에서 전송 오류를 최소화하기 위해 사용됨.

대표적 부호화 방식: 해밍 코드, CRC, 터보 코드.

[회선 교환 (Circuit Switching)]

- 통신 세션 동안 전용 회선을 유지하는 방식.

- 전화망에서 사용. 데이터 전송 중 경로 변경 불가.

패킷 교환(Packet Switching)과 달리, 실시간성은 높지만 자원 낭비 발생.

ICMP(Internet Control Message Protocol)란?

- IP 네트워크에서 오류 보고와 진단을 위해 사용되는 프로토콜이에요.

- ping 명령어도 사실 ICMP의 Echo Request / Echo Reply 메시지를 사용합니다.

ICMP Message Type 주요 종류

| 번호 | 메시지 이름 | 역할 |

| 0 | Echo Reply | ICMP Ping 응답 메시지 (상대방이 살아있음을 알림) |

| 3 | Destination Unreachable | 목적지 도달 불가 (라우팅 실패 등) |

| 5 | Redirect | 라우터가 더 나은 경로를 알려줌 |

| 8 | Echo Request | ICMP Ping 요청 메시지 (상대방에게 응답 요청) |

| 11 | Time Exceeded | TTL(Time To Live) 초과 시 발생 (traceroute에서 사용됨) |

| 13 | Timestamp Request | 시간 동기화용 요청 |

| 14 | Timestamp Reply | 시간 동기화용 응답 |

| 17 | Address Mask Request | 서브넷 마스크 요청 |

| 18 | Address Mask Reply | 서브넷 마스크 응답 |

MAC(Media Access Control) 방식

| Token Ring | 토큰 순환 기반, 충돌 없음, 공평한 전송 |

| CSMA/CD | 경쟁 기반, 충돌 발생 가능, 이더넷에서 사용 |

| CSMA/CA | 충돌 회피, 무선 LAN(Wi-Fi)에서 사용 |

| DQDB | MAN에서 사용되는 분산 대기열 기반 방식 |

NFV (Network Function Virtualization)

NFV는 네트워크 장비(라우터, 방화벽, 스위치 등)의 기능을 하드웨어에서 분리하여 소프트웨어로 가상화하는 기술이다.

즉, 물리 장비 없이 가상화된 서버 위에서 네트워크 기능을 수행할 수 있게 하는 것이다.

NFV의 핵심 아이디어

| 목적 | 네트워크 기능을 하드웨어에서 분리해 소프트웨어적으로 유연하게 제공 |

| 구성요소 | VNF (Virtualized Network Function), NFVI (NFV Infrastructure), MANO (Management & Orchestration) |

| 장점 | 비용 절감, 신속한 서비스 제공, 유연한 확장, 하드웨어 의존도 감 |

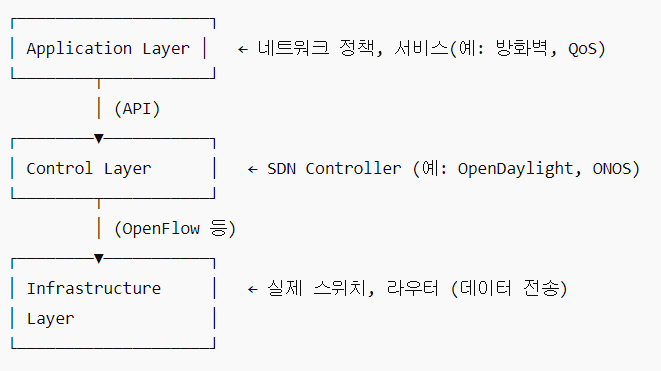

SDN(Software Defined Networking)

SDN의 장점

| 중앙 집중 관리 | 전체 네트워크를 한 곳에서 제어 가능 |

| 유연한 네트워크 구성 | 소프트웨어로 즉시 경로 변경, 정책 적용 |

| 자동화 및 프로그래밍 가능성 | API를 통해 네트워크 제어 자동화 |

| 운영 비용 절감 | 하드웨어 의존도 감소 및 효율적 자원 활용 |

주요 기술 용어

| Controller (컨트롤러) | SDN의 두뇌, 전체 네트워크의 제어를 담당 |

| Data Plane (데이터 평면) | 실제로 패킷을 전달하는 영역 (스위치, 라우터 등) |

| Control Plane (제어 평면) | 네트워크 경로 결정, 정책 제어 담당 (컨트롤러가 수행) |

| OpenFlow | 컨트롤러와 장비 간의 통신 표준 프로토콜 |

NFV와 SDN(Software Defined Networking) 의 차이

| 구분 | NFV | SDN |

| 핵심 개념 | 네트워크 기능(예: 방화벽, 라우터 등)을 소프트웨어로 가상화 | 네트워크 제어를 중앙 컨트롤러(소프트웨어)로 분리 |

| 초점 | 기능(Function)의 가상화 | 제어(Control)의 분리 |

| 기반 기술 | 가상화(Virtualization) | 중앙집중 제어(Controller) |

| 대표 구성요소 | VNF, NFVI, MANO | Controller, Data Plane |

트러스트(Trust)란?

- 트러스트는 한 도메인의 사용자가 다른 도메인의 리소스(파일, 폴더, 프린터 등) 에 접근할 수 있도록 인증을 연결해 주는 메커니즘입니다.

- 쉽게 말해,

- “도메인 A의 사용자가 도메인 B의 자원에 접근할 수 있도록 신뢰 관계를 설정하는 것”

이라고 이해하면 됩니다.

트러스트의 종류

| 양방향 트러스트 (Two-way trust) | A ↔ B 서로 인증 및 접근 가능 |

| 단방향 트러스트 (One-way trust) | A → B 한쪽만 인증 가능 |

| 트리 트러스트 (Tree trust) | 트리 간 신뢰 관계 |

| 포리스트 트러스트 (Forest trust) | 서로 다른 포리스트 간 신뢰 관계 |

| 단축 트러스트 (Shortcut trust) | 트리 구조가 깊을 때 인증 속도를 높이기 위한 트러스트 |

Active Directory 관리 명령어 (ds 계열)

Active Directory 환경에서는 ds(Directory Service) 명령어 계열을 사용함.

이 명령어들은 도메인 컨트롤러(DC) 에서 도메인 객체(사용자, 그룹, OU 등)를 직접 관리할 수 있게 해 준다.

| dsadd | 새 도메인 사용자/그룹/컴퓨터를 추가 | dsadd user "CN=홍길동,OU=Users,DC=company,DC=com" |

| dsmod | 기존 도메인 객체 수정 | dsmod user "CN=홍길동,OU=Users,DC=company,DC=com" -pwd NewPass123 |

| dsrm | 도메인 객체 삭제 | dsrm "CN=홍길동,OU=Users,DC=company,DC=com" |

| dsquery | 도메인 객체 검색 | dsquery user -name 홍길동 |

net user 명령어

net user는 로컬 컴퓨터(Local SAM 데이터베이스) 에서 로컬 사용자 계정을 생성, 수정, 삭제할 때 사용하는 명령어이다.

| 환경 | 로컬 사용자(도메인 아님) |

| 예시 | net user testuser password123 /add |

| 사용 위치 | Windows Client 또는 Server의 로컬 계정 관리 시 |

즉, Active Directory의 도메인 사용자 계정에는 적용되지 않는다.

| ① Round Robin | 요청을 서버에 순차적으로 분배하는 방식 (부하 분산용) | O |

| ② Heartbeat | 클러스터 환경에서 노드(서버)의 생존 여부를 주기적으로 확인하는 신호. 주로 장애 감지 용도 | X |

| ③ Failover Cluster | 한 서버가 장애 나면 다른 서버가 자동으로 서비스를 대신 수행하는 고가용성(HA) 구조 | X |

| ④ Non-Repudiation (부인방지) | 송신자나 수신자가 데이터 송수신 사실을 부인하지 못하도록 보장하는 보안 개념 (디지털서명 등) |

| perfmon | Performance Monitor(성능 모니터) 를 실행하는 명령어. CPU, 메모리, 디스크, 네트워크 등의 사용량을 실시간 또는 일정 주기로 모니터링 가능. |

| msconfig | 시스템 설정 도구. 시작 프로그램, 부팅 옵션 등을 관리함. |

| dfrg | 디스크 조각 모음(Defragment) 실행 명령어. → 현재는 defrag로 대체됨. |

| secpol | 로컬 보안 정책(Local Security Policy) 관리 도구 실행 명령어 |

| Options FollowSymLinks Indexes | Indexes 옵션이 문제. Indexes를 활성화하면 index.html이 없는 디렉터리의 파일 목록이 자동으로 노출 → 공격자가 서버의 파일 구조나 민감 파일(예: 설정, 백업)을 열람할 수 있음. |

|

| ServerAdmin : root@localhost | 관리자 이메일 주소 설정 — 보안 취약점 아님. | |

| DocumentRoot : '/var/www/html' | 웹 문서의 루트 디렉터리 경로 설정 — 일반 설정. | |

| ServerRoot : '/etc/httpd' | Apache 설정 파일의 기본 디렉터리 경로 — 보안과 무관. |

Directory Indexing(디렉터리 인덱싱)

- 웹 서버가 index.html 같은 기본 문서를 찾지 못했을 때,

디렉터리 내 파일 목록을 클라이언트에게 보여주는 기능. - 공격자는 이를 통해 내부 구조나 민감한 파일명을 파악할 수 있다.

| 레코드 종류 | 예시 | 의미 |

| A | www.example.com → 203.0.113.10 | 도메인 이름을 IPv4 주소와 연결 |

| AAAA | www.example.com → 2001:db8::1 | 도메인 이름을 IPv6 주소와 연결 |

| CNAME | blog.example.com → www.example.com | 별칭(Alias) 도메인을 실제 도메인으로 연결 |

| MX | example.com → mail.example.com | 메일 서버 주소 지정 |

| NS | example.com → ns1.example.com | 도메인을 관리하는 네임서버 지정 |

'네트워크' 카테고리의 다른 글

| 네트워크 관리사 2급 실기 윈도우 서버 (0) | 2025.11.22 |

|---|---|

| 네트워크 관리사 2급 실기 케이블 작업 (0) | 2025.11.22 |

| 네트워크 관리사 2급 실기 라우터 명령어 (0) | 2025.11.22 |

| 네트워크 관리사 2급 기출 풀이 (0) | 2025.10.29 |

| IP 주소 체계 (0) | 2025.10.24 |